Cosa significano e perché quando si parla di IDS (Intrusion Detection System) e IPS (Intrusion Prevention System) viene spesso menzionato anche il firewall?

Vediamo cosa sono gli IDS, gli IPS, quali sono le differenze con il firewall e come possono essere utili alle aziende che vogliono proteggere il proprio lavoro.

IDS: Intrusion Detection System: come funziona

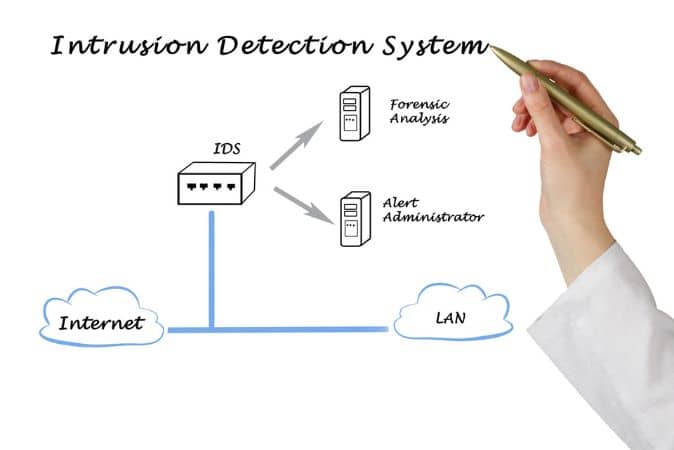

Lo dice il nome, l’IDS è un sistema di rilevamento delle intrusioni. Il suo scopo è quello di agire in anticipo sui possibili attacchi alla rete IT e ai computer aziendali, individuandoli e informando gli utenti interessati. Possono essere basati su host o su rete.

Intrusion Detection System basati su host

Il sistema basato su Host è usato fin dagli anni 80 quando veniva impiegato per controllare le reti centralizzate. L’IDS era installato sul computer centrale che controllava tutti i terminali a lui collegati e analizzava il traffico dati partendo da file di login, file di sistema e dati del kernel.

Questa modalità di ricerca si è dovuta evolvere con l’avvento delle postazioni di lavoro autonome con capacità di calcolo propria. La soluzione ha previsto il ricorso a degli agenti di monitoraggio (monitoring agent) che filtrano il traffico dati e lo inviano al server centrale, il quale si occupa dell’individuazione degli attacchi.

Intrusion Detection System basati su rete

L’aumento esponenziali delle connessioni tra le reti locali (LAN) e internet ha comportato un ulteriore avanzo della tecnologia IDS perché la flessibilità e la complessità delle interazioni e dei flussi di dati scambiati su internet non consentiva un efficace gestione su host, inoltre, le potenziali minacce potevano –e possono– provenire da sistemi non più vicini all’obiettivo dell’attacco. Invece di analizzare i dati campione, l’Intrusion Detection System basato su rete controlla i pacchetti IP.

Intrusion Detection System ibridi

I moderni IDS lavorano combinando i due approcci: si basano, infatti, su un sistema centrale a cui vengono inviati i dati tramite un software basato su rete e su host.

Come lavora un IDS moderno

Le fasi d’azione di un sistema di rilevamento degli attacchi ibridi sono 3:

-

- monitoraggio: la raccolta preventiva dei dati comprende sia i dati campione del tradizionale funzionamento su host (carico della CPU, numero di connessioni di rete attive e numero dei tentativi di login) sia le informazioni legate alle connessioni TCP/IP (indirizzo sorgente, indirizzo di destinazione e altri ancora),

-

- Analisi: il controllo dei dati raccolti, a sua volta può avvenire secondo due modalità:

a. rilevamento per uso improprio (Misuse Detection) il sistema cerca di riconoscere schemi e pattern d’attacco già conosciuti a partire da un database che viene regolarmente aggiornato. Lo svantaggio di questa modalità è che non riconosce eventuali attacchi non presenti nel database

b. rilevamento per anomalia (Anomaly Detection): cerca di riconoscere un’anomalia e dei valori irregolari che un eventuale comportamento anormale del sistema provocherebbe (es. eccessivo carico della CPU o un numero di accessi alle pagine troppo alto). Questo sistema permette di individuare anche forme di attacco nuove e non note ma il pericolo è che classifichi come attacco un comportamento anomalo imputabile a cause lecite,

- Analisi: il controllo dei dati raccolti, a sua volta può avvenire secondo due modalità:

-

- Avvertimento: in quest’ultimo passaggio il sistema avvisa l’amministratore del tentativo di attacco tramite una mail, un allarme su dispositivo mobile, un allarme su dispositivo locale o altre modalità. Ciò che l’Intrusion Detection System non può fare, però, è bloccare o filtrare i pacchetti dannosi in ingresso ma solo evidenziarne la presenza.

IPS: Intrusion Prevention System

Il sistema di prevenzione delle intrusioni, come suggerito dal nome, va oltre il semplice monitoraggio.

Sebbene non vi sia, tra i due sistemi, una sostanziale differenza a livello di funzionamento in fase di controllo e analisi dei dati, è nel terzo step del processo che l’IPS va oltre le capacità dell’IDS. L’Intrusion Prevention System, infatti non si limita a rilevare la minaccia e avvertire chi di dovere, ma mette immediatamente in atto delle misure di protezione.

In questo modo non passa troppo tempo tra il tentativo di attacco (attacchi DoS, DDoS, worm, virus…) e l’implementazione delle azioni volte a bloccarla.

Quando identifica il problema l’Intrusion Prevention System:

-

- Chiude la sessione TPC e blocca l’indirizzo IP

-

- Configura o riprogramma il firewall

-

- Rimuove i contenuti dannosi eventualmente rimasti nella rete

Quali sono le differenze tra firewall, IDS e IPS

Noi di RBR Verona ci occupiamo di cybersecurity e sistemi per la sicurezza delle reti aziendali da molti anni. Sappiamo, per questo, quanto sia importante dotarsi dei più innovativi e sofisticati sistemi di protezione delle reti locali e abbiamo sviluppato numerosi prodotti e servizi dedicati alla sicurezza informatica che possono dare alle aziende un valido e affidabile aiuto.

Sappiamo anche, però, quanto possa essere complicato, a volte, orientarsi nella scelta della soluzione più adatta alle proprie necessità.

Alla luce di quando detto finora sul confronto IDS vs IPS può sembrare che non ci sia una vera differenza tra il Firewall, l’IDS e l’IPS ma non è così.

Il firewall è un software per la tutela informatica che, sulla base di regole che definiscono la policy di sicurezza dell’azienda filtra il traffico che la rete locale scambia con l’esterno e blocca i pacchetti dannosi rispedendoli al mittente.

Le principali differenze sono individuabili tra il modo di agire del firewall e quello dell’Intrusion Detection System:

-

- il firewall definisce una serie di regole in base alle quali permette o nega l’accesso di pacchetti di traffico, mentre l’Intrusion Detection System analizza il traffico che già gira nella rete e lo confronta con situazioni note per verificarne la qualità,

-

- un attacco che nasce già all’interno della rete LAN non è individuabile dal firewall mentre l’IDS può riscontrarlo,

-

- l’IDS non blocca il traffico, mentre il firewall sì.

Scopri le soluzioni di RBR VERONA per la sicurezza della tua rete aziendale

La cosa importante da sapere è che nessuno dei due sistemi se installati da soli, garantisce la sicurezza della rete. Per questo è importante avvalersi della loro azione combinata.

Grazie agli esperti di RBR Verona puoi sviluppare un firewall su misura delle tue esigenze e abbinarlo a un sistema di monitoraggio IDS o IPS per garantire il più alto livello di protezione alla tua rete aziendale.

Se hai bisogno di altri strumenti per la sicurezza informatica noi possiamo aiutarti con i più innovativi antivirus, sistemi di controllo delle mail contro il phishing e altri tipi di attacco alla posta elettronica, sistemi di Back Up o Cloud Up.

Contattaci se vuoi conoscere tutte le nostre soluzioni per la cybersecurity